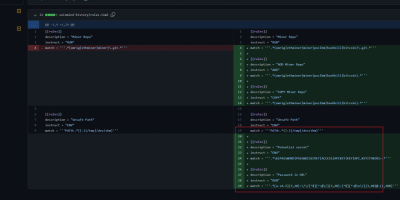

磁盘分区表恢复原理

0x00 引子 实在是词穷想不到要怎么写题目了,就把vs中的工程名当题目吧。 这篇文,主要讲讲MBR、DBR、NTFS、FAT32 ......

2016-10-20

浏览量(4.3万)

Linux 格式化扩展分区(Extended)

1、创建逻辑分区 [root@localhost ~]# fdisk -l [root@localhost ~]# fdisk /dev/sdb “p” 打印当前磁盘的分区情 ......

2016-09-02

浏览量(4.4万)

Linux 磁盘IO 性能优化,提升30%!

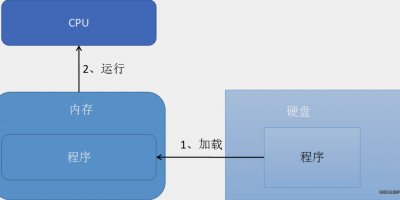

1、什么是磁盘 在讲解磁盘IO前,先简单说下什么是磁盘。磁盘是可以持久化存储的设备,根据存储介质的不同,常见磁盘可以分为 ......

2024-08-16

浏览量(6822)

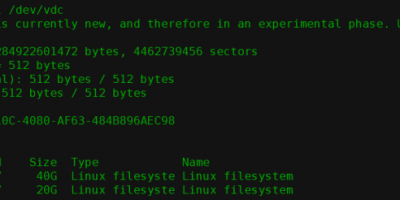

Linux磁盘MBR格式转换GPT

1、先取消挂载磁盘,安装一个gdisk工具 yum install -y gdisk 2、分区格式转换,以防万一可以先使用云硬盘备份功能对磁盘进 ......

2024-04-30

浏览量(6064)

EISS-2022企业信息安全峰会之深圳站 10月28日成功举办

Enterprise Information Security Summit EISS-2022企业信息安全峰会之深圳站 Octobers 15th 2022年10月28日,由 ......

2022-11-03

浏览量(1.4万)

Kafka为何弃用zookeeper(翻译)

引自:https://www.confluent.io/blog/kafka-without-zookeeper-a-sneak-peek/ 翻译:石头哥@大数据架构师...

2021-07-28

浏览量(2.0万)

细谈数据脱敏产品实用能力与价值差异

随着我国信息化建设的持续推进,政府、企业乃至个人对数据安全的认知与重视程度不断提升。作为数据安全防护工作的重要一环, ......

2020-10-14

浏览量(2.9万)